Le développement Web est devenu crucial pour toutes les entreprises et organisations à l'ère numérique. Avec l'augmentation de la dépendance aux appareils numériques et à Internet, il est essentiel de comprendre les différentes technologies utilisées dans le développement Web et leurs avantages. Dans cet article, nous allons explorer plusieurs technologies clés et discuter de leur utilité.

Backend Development: Le développement backend est la partie du développement Web qui se concentre sur les serveurs, les bases de données et la logique de l'application. Les langages de programmation populaires utilisés dans le développement backend incluent Python, PHP et Java. Cette technologie permet de créer des interfaces utilisateur dynamiques et interactives et de gérer efficacement les données.

Blockchain: Blockchain est une technologie qui permet de stocker et de gérer des données de manière décentralisée et sécurisée. Cette technologie est utilisée pour les applications de paiement en ligne, les contrats intelligents et la gestion des chaînes d'approvisionnement. La blockchain assure la transparence et l'intégrité des données, ce qui en fait une technologie très prisée.

Multi-Factor Authentication (MFA): L'authentification multi-facteurs est une méthode de sécurité qui demande aux utilisateurs de fournir plusieurs formes d'identification avant d'accéder à un système ou à des données. Cette technologie est utilisée pour renforcer la sécurité des comptes en ligne et des transactions financières.

Software Engineering: L'ingénierie logicielle se concentre sur la conception et le développement de logiciels de haute qualité. Les ingénieurs en logiciel utilisent des méthodologies de développement telles que le modèle Agile pour créer des applications efficaces et évolutives.

Web Development: Le développement Web se réfère à la création et à la maintenance de sites Web. Il comprend à la fois le développement frontend et backend, ainsi que la gestion des bases de données et des serveurs. Les développeurs Web utilisent des langages de programmation tels que HTML, CSS, JavaScript et Python pour créer des sites Web interactifs et attrayants.

Data Mining: L'extraction de données est une technique utilisée pour découvrir des modèles et des tendances à partir de grands ensembles de données. Cette technologie est utilisée dans de nombreux domaines tels que le marketing, la finance et la médecine, pour prendre des décisions éclairées basées sur les informations obtenues.

RPA (Robotic Process Automation): L'automatisation des processus robotiques est l'utilisation de logiciels et de robots pour automatiser les tâches répétitives et manuelles. Cela permet aux entreprises d'économiser du temps et des ressources, tout en augmentant l'efficacité et la précision des processus.

DevOps: DevOps est une approche de développement logiciel qui combine les opérations et le développement pour garantir une livraison continue et une gestion efficace des logiciels. Cette méthodologie favorise la collaboration et l'intégration entre les équipes de développement et d'exploitation.

Algorithms: Les algorithmes sont des séquences d'instructions utilisées pour résoudre des problèmes et effectuer des calculs. Ils sont largement utilisés dans toutes les branches de l'informatique, y compris le développement Web, pour garantir des performances optimales et des résultats précis.

Telecommunication: La télécommunication est une technologie qui permet la transmission de données et de signaux à distance. Il comprend les communications vocales et les communications de données, et joue un rôle crucial dans la communication interpersonnelle et les services en ligne.

NoSQL Databases: Les bases de données NoSQL sont des systèmes de gestion de bases de données qui permettent de stocker et de gérer des données non structurées et semi-structurées. Ils sont utilisés pour le stockage et l'analyse de grands ensembles de données, tels que les données générées par les réseaux sociaux et les capteurs IoT.

IT Infrastructure: L'infrastructure informatique est l'ensemble des composants matériels et logiciels nécessaires au fonctionnement d'un système informatique. Elle comprend les serveurs, les réseaux, les systèmes de stockage et les logiciels de gestion. Une infrastructure informatique bien conçue garantit des performances optimales et une disponibilité maximale des services.

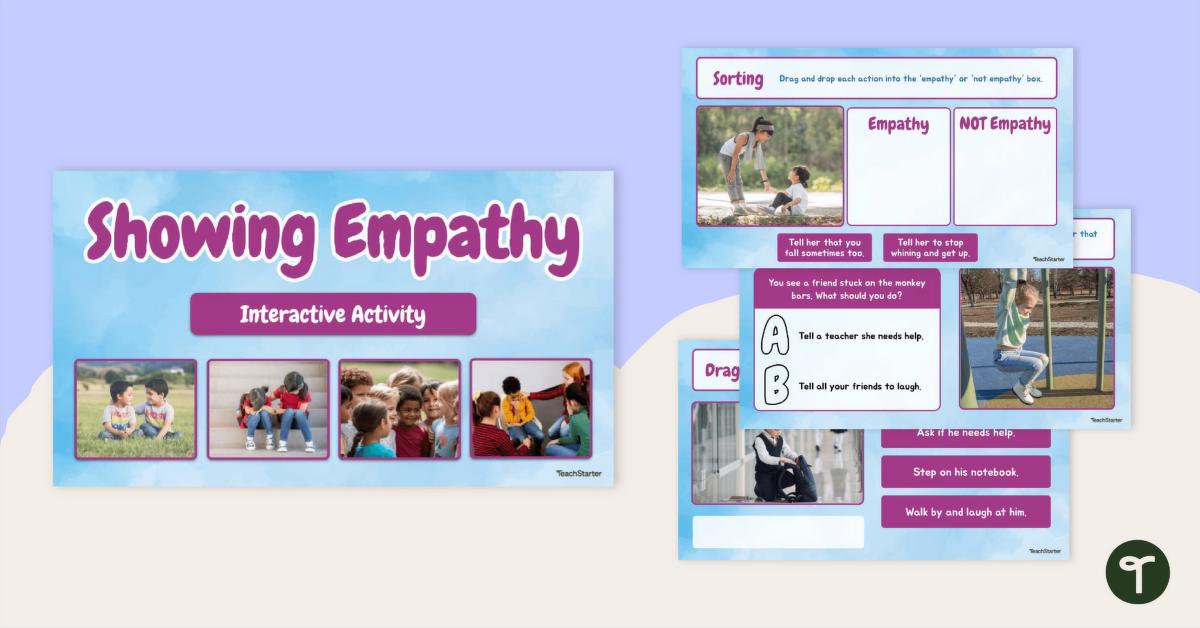

UI/UX: L'interface utilisateur (UI) et l'expérience utilisateur (UX) sont des domaines du développement Web qui se concentrent sur la conception et l'optimisation des interfaces utilisateur. Une bonne UI/UX assure une expérience utilisateur fluide, intuitive et agréable.

Serverless Computing: Le calcul sans serveur est un modèle de cloud computing qui permet aux développeurs de créer et de déployer des applications sans avoir à gérer l'infrastructure sous-jacente. Cela permet de réduire les coûts et d'améliorer la scalabilité des applications.

Cloud Storage: Le stockage cloud est un service de stockage de données en ligne qui permet aux utilisateurs de stocker et d'accéder à leurs données à partir de n'importe où et à tout moment. C'est une alternative pratique et fiable au stockage local.

Load Balancing: L'équilibrage de charge est une technique utilisée pour distribuer la charge des requêtes entre plusieurs serveurs. Cela garantit une utilisation équitable des ressources et une réponse rapide aux demandes des utilisateurs.

Intelligence Artificielle: L'intelligence artificielle (IA) est une technologie qui permet aux ordinateurs de simuler l'intelligence humaine. Elle est utilisée dans de nombreux domaines, tels que la reconnaissance vocale, la vision par ordinateur et l'analyse des données, pour automatiser des tâches complexes et prendre des décisions intelligentes.

Administration Système: L'administration système est la gestion et la maintenance des systèmes informatiques, y compris les serveurs, les réseaux et les bases de données. Les administrateurs système sont responsables de garantir la disponibilité et la sécurité des systèmes.

Microservices: Les microservices sont une architecture logicielle qui divise les applications en petits services autonomes. Ces services peuvent être développés, déployés et mis à jour indépendamment, ce qui permet une flexibilité et une scalabilité accrues.

ITIL: ITIL (Information Technology Infrastructure Library) est un ensemble de pratiques pour la gestion des services informatiques. Il fournit des lignes directrices et des processus pour garantir des services de haute qualité et la satisfaction des utilisateurs.

Mobile Technology: La technologie mobile fait référence aux dispositifs et applications adaptés aux appareils mobiles tels que les smartphones et les tablettes. Il comprend le développement d'applications mobiles, la conception d'interfaces utilisateur mobiles et l'optimisation des performances pour les appareils mobiles.

Web Security: La sécurité Web concerne la protection des sites Web et des applications contre les attaques et les intrusions. Cela comprend la mise en place de pare-feu, de systèmes de détection des intrusions et de protocoles de sécurité pour garantir la confidentialité et l'intégrité des données.

Robotique: La robotique est une technologie qui implique la conception et la création de robots pour effectuer des tâches spécifiques. Les robots sont utilisés dans de nombreux domaines, tels que l'industrie manufacturière, la médecine et l'exploration spatiale, pour automatiser des processus et améliorer l'efficacité.

Traitement du Langage Naturel: Le traitement du langage naturel (NLP) est une branche de l'IA qui permet aux machines de comprendre, d'analyser et de générer du langage humain. Cette technologie est utilisée dans les chatbots, les moteurs de recherche et la traduction automatique.

Déploiement Continu: Le déploiement continu est une pratique de développement logiciel qui permet de livrer des mises à jour et des améliorations fréquentes aux applications. Cela permet de réduire les délais de mise sur le marché et de répondre rapidement aux besoins des utilisateurs.

Technologie: La technologie fait référence à l'ensemble des connaissances et des outils utilisés pour développer, mettre en œuvre et gérer des solutions informatiques. Elle englobe tous les domaines mentionnés précédemment et continue d'évoluer rapidement.

DevSecOps: DevSecOps est une approche de développement qui intègre la sécurité dès le début du processus de développement logiciel. Cela permet de détecter et de corriger les vulnérabilités de sécurité dès les premières étapes du cycle de vie de l'application.

Tests de Logiciels: Les tests de logiciels sont une étape cruciale du développement logiciel qui consiste à vérifier si un programme fonctionne correctement et conforme aux spécifications. Cela garantit la qualité et la fiabilité des applications.

Internet des Objets: L'internet des objets (IoT) est un réseau d'appareils interconnectés qui collectent et échangent des données. Cela permet la création de systèmes intelligents et la collecte d'informations en temps réel pour une prise de décision optimale.

Virtual Reality: La réalité virtuelle (VR) est une technologie qui permet aux utilisateurs de se plonger dans des environnements virtuels simulés. Cette technologie est largement utilisée dans les jeux, la formation et la conception d'expériences immersives.

Edge Computing: Le calcul en périphérie (Edge computing) est une approche qui consiste à traiter les données localement, au plus près de l'appareil ou du capteur qui les génère. Cela permet une latence réduite, une bande passante optimisée et une meilleure sécurité des données.

Analyse: L'analyse de données est le processus d'extraction d'informations significatives à partir de grands ensembles de données. Cela permet de prendre des décisions éclairées et d'identifier les tendances et les modèles cachés dans les données.

Assurance Qualité: L'assurance qualité (QA) est une pratique qui vise à garantir la qualité des produits et des services. Cela comprend des processus de test rigoureux, de vérification et de gestion de la qualité pour garantir des résultats fiables.

Sciences des Données: La science des données est une discipline qui combine les domaines de l'informatique, des mathématiques et des statistiques pour analyser et interpréter les données. Cela permet de prendre des décisions éclairées basées sur des preuves et des faits.

Bases de Données SQL: Les bases de données SQL (Structured Query Language) sont des systèmes de gestion de bases de données relationnelles. Ils sont utilisés pour stocker et gérer des données structurées à l'aide de requêtes SQL.

Transformation Numérique: La transformation numérique fait référence à l'utilisation des technologies numériques pour améliorer les processus et les modèles commerciaux. Cela comprend l'automatisation, l'analyse des données et l'amélioration de l'expérience client.

Intégration Continue: L'intégration continue est une pratique de développement logiciel qui consiste à intégrer fréquemment les modifications de code dans un référentiel partagé. Cela permet de détecter rapidement les conflits et les erreurs, et de s'assurer que le logiciel est toujours fonctionnel.

Architecture Zero Trust: L'architecture Zero Trust est une approche de sécurité qui ne fait pas confiance aux utilisateurs, aux appareils ou aux systèmes tant qu'ils n'ont pas été authentifiés et vérifiés. Elle est utilisée pour renforcer la sécurité des réseaux et des systèmes d'information.

Menaces Cybernétiques: Les menaces cybernétiques font référence aux attaques et aux intrusions informatiques qui compromettent la sécurité des systèmes et des données. Ces menaces peuvent être des logiciels malveillants, des attaques par déni de service (DDoS), des attaques par hameçonnage, etc.

Gestion des Incidents: La gestion des incidents est le processus de détection, d'analyse et de réponse aux incidents de sécurité informatique. Cela comprend la restauration des services, la collecte de preuves et la mise en place de mesures préventives pour éviter de futurs incidents.

SOX (Sarbanes-Oxley Act): Le Sarbanes-Oxley Act est une loi américaine qui vise à protéger les investisseurs en améliorant l'exactitude des informations financières communiquées par les entreprises cotées en bourse. Cette loi impose des exigences strictes en matière de gouvernance d'entreprise et de transparence financière.

5G: La 5G est la cinquième génération de réseaux mobiles, offrant des vitesses de connexion plus rapides et une latence réduite. Cette technologie permet des applications et des services avancés tels que la réalité virtuelle, les voitures autonomes et l'Internet des objets.

GDPR (Règlement Général sur la Protection des Données): Le Règlement Général sur la Protection des Données est une réglementation européenne visant à protéger les données personnelles et la vie privée des utilisateurs. Il impose des obligations strictes aux entreprises traitant des données personnelles des citoyens de l'Union européenne.

Programmation: La programmation est l'écriture et l'exécution de séquences d'instructions pour créer des logiciels et des applications. Il existe de nombreux langages de programmation, tels que Python, Java, C++ et JavaScript, utilisés pour développer diverses solutions logicielles.

Analyse Prescriptive: L'analyse prescriptive est une branche de l'analyse de données qui vise à fournir des recommandations et des solutions optimales basées sur des modèles mathématiques complexes. Cette approche permet de prendre des décisions basées sur des objectifs et des contraintes spécifiques.

Optimisation des Performances: L'optimisation des performances vise à améliorer les performances et l'efficacité des systèmes informatiques. Cela comprend l'identification et la résolution des goulots d'étranglement, l'optimisation des algorithmes et l'amélioration de l'architecture des systèmes.

Tolérance aux Pannes: La tolérance aux pannes est la capacité d'un système à fonctionner même en cas de défaillance d'un ou de plusieurs composants. Cela implique la mise en place de redondances et de mécanismes de récupération pour minimiser les temps d'arrêt et garantir la continuité des opérations.

Gouvernance IT: La gouvernance IT est un ensemble de processus et de pratiques qui visent à garantir que les systèmes informatiques d'une organisation sont alignés sur ses objectifs stratégiques, tout en respectant les lois et les réglementations en vigueur.

Conformité: La conformité comprend le respect des règles, des réglementations et des normes en matière de sécurité et de confidentialité des données. Cela implique la mise en place de mesures de sécurité, de politiques et de procédures pour se conformer aux normes requises.

Analyse Prédictive: L'analyse prédictive est une technique d'analyse de données qui utilise des modèles statistiques pour prédire les tendances futures et les comportements. Cela permet de prendre des décisions éclairées et de planifier en conséquence.

Multi-Cloud: Le multi-cloud est une stratégie d'infrastructure qui consiste à utiliser plusieurs fournisseurs de services cloud pour héberger différentes parties d'une application ou d'un système. Cela permet une flexibilité et une résilience accrues en cas de panne d'un fournisseur de services cloud.

Méthodologies Agiles: Les méthodologies agiles sont des approches de développement logiciel qui mettent l'accent sur la collaboration, l'itération et la réactivité aux changements. Elles favorisent une meilleure communication et une plus grande satisfaction des clients.

Bases de Données: Les bases de données sont des systèmes de collecte, de stockage et de gestion de données. Elles permettent de stocker des informations structurées et non structurées, et de les interroger pour obtenir des insights et des analyses.

SaaS (Software-as-a-Service): Le SaaS est un modèle de distribution logicielle dans lequel les applications sont hébergées par un fournisseur de services et...