Avec l'avancement rapide de la technologie, le BigData est devenu un domaine essentiel pour de nombreuses industries. Cependant, avec l'énorme volume de données générées et utilisées, la sécurité des données est devenue une préoccupation majeure. Dans cet article, nous discuterons de l'importance de la sécurité des données dans le BigData et des mesures pour la garantir.

Le BigData fait référence à l'ensemble des données massives qui sont générées chaque jour grâce à l'utilisation des technologies numériques. Ces données sont collectées à partir de diverses sources, telles que les médias sociaux, les transactions en ligne, les capteurs IoT, etc. Les entreprises utilisent ces données pour obtenir des informations précieuses qui peuvent les aider à prendre des décisions éclairées et à améliorer leurs opérations.

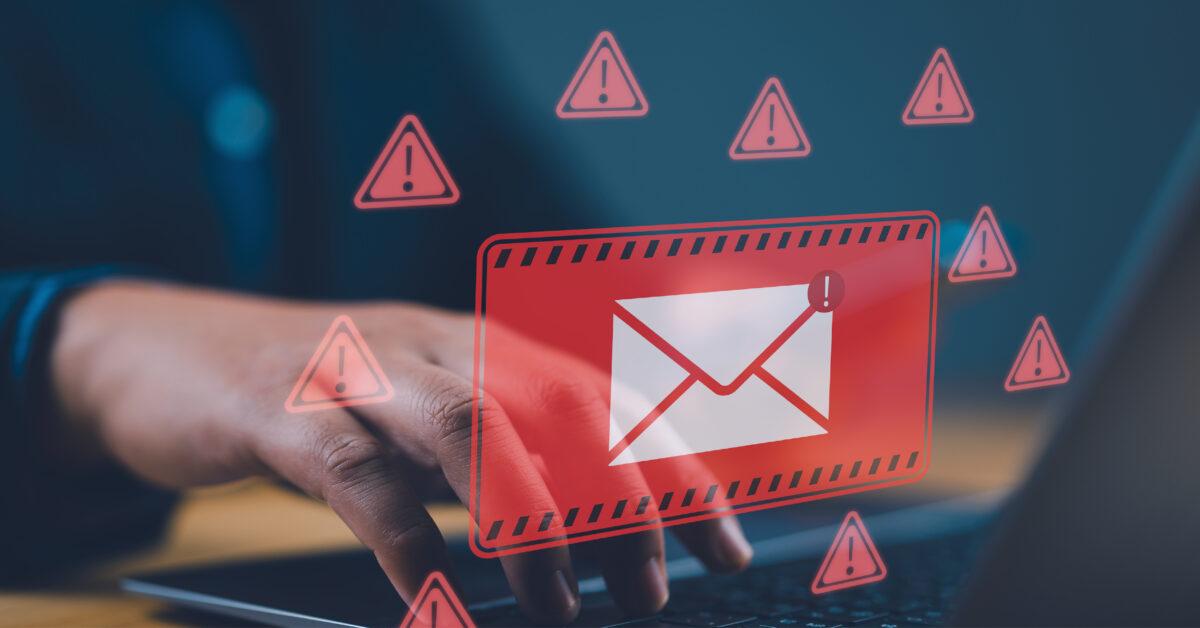

Cependant, le stockage et le traitement de ces données massives présentent des défis en termes de sécurité. Les données stockées dans des environnements BigData sont vulnérables aux intrusions et aux attaques malveillantes. Les pirates informatiques peuvent voler des données sensibles, compromettre l'intégrité des données ou perturber le fonctionnement des systèmes.

Il est donc essentiel de mettre en place des mesures de sécurité robustes pour protéger les données dans le BigData. Voici quelques stratégies clés que les entreprises peuvent adopter pour assurer la sécurité de leurs données :

-

Authentification et autorisation : Les entreprises doivent mettre en place des mécanismes d'authentification et d'autorisation solides pour garantir que seules les personnes autorisées peuvent accéder aux données. Cela peut inclure l'utilisation de mots de passe forts, de clés d'authentification et de mécanismes d'autorisation basés sur les rôles.

-

Chiffrement des données : Le chiffrement des données est une autre mesure essentielle pour protéger les informations sensibles. Les données doivent être chiffrées lorsqu'elles sont stockées et lorsqu'elles sont en transit entre les différents composants du système BigData.

-

Surveillance et détection des menaces : Les entreprises doivent mettre en place des systèmes de surveillance avancés pour détecter les activités suspectes et les menaces potentielles. Cela peut inclure la surveillance des journaux d'événements,...