L'importance de la sécurité des données dans les télécommunications ne peut être surestimée. Dans un monde de plus en plus connecté, où la communication instantanée et la transmission rapide des informations sont essentielles, il est crucial de mettre en place des mesures de sécurité solides pour protéger les données sensibles. Cet article explorera l'importance de la sécurité des données dans les télécommunications, les risques auxquels les utilisateurs sont confrontés et les mesures qui peuvent être prises pour assurer une communication sécurisée.

Dans un contexte de cybercriminalité croissante, les télécommunications peuvent être considérées comme une cible privilégiée pour les attaques malveillantes. La quantité de données personnelles stockées et transmises à travers les réseaux de télécommunication en fait une mine d'or pour les pirates informatiques. Les informations sensibles, telles que les numéros de carte de crédit, les informations médicales et les mots de passe, sont souvent échangées via des télécommunications. Si ces données tombent entre de mauvaises mains, les conséquences peuvent être désastreuses pour les individus et les entreprises.

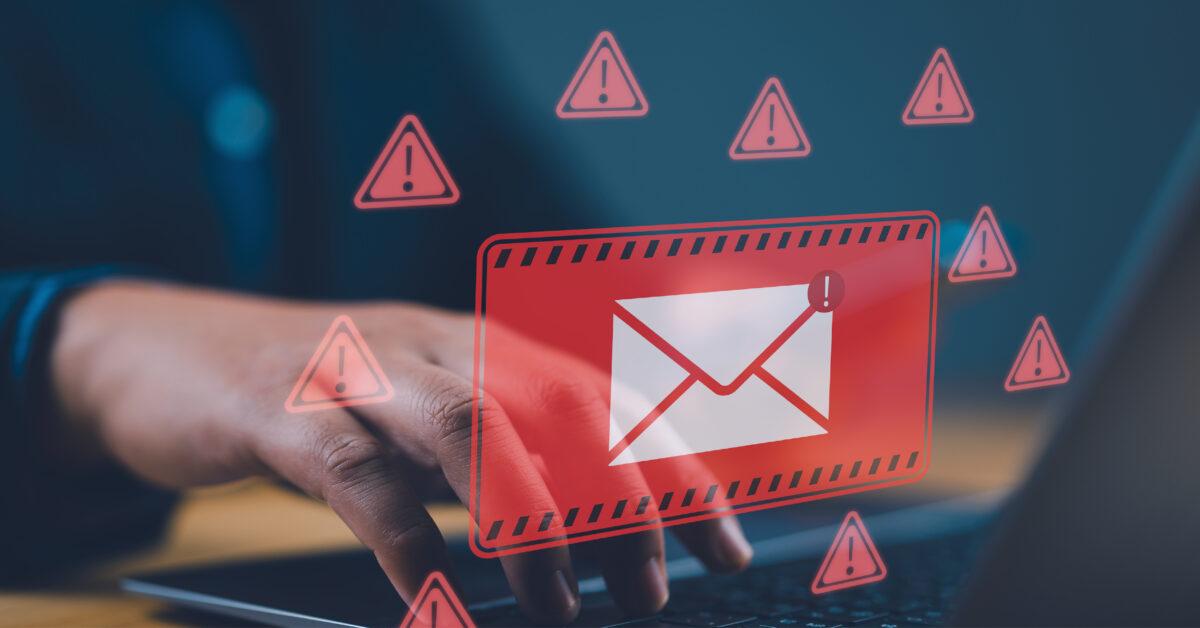

Il existe plusieurs types de menaces auxquelles les utilisateurs de télécommunications sont confrontés. Le phishing, par exemple, est une technique couramment utilisée par les cybercriminels pour voler des informations personnelles. Les utilisateurs peuvent recevoir des courriels contrefaits, prétendant provenir de leur fournisseur de services. En cliquant sur des liens ou en fournissant des informations sensibles, les utilisateurs peuvent involontairement divulguer leurs données personnelles.

Le vol d'identité est une autre menace majeure dans le domaine des télécommunications. Les informations d'identification des utilisateurs, telles que les noms d'utilisateur et les mots de passe, sont souvent stockées dans des bases de données centralisées. Si ces bases de données sont compromises, les cybercriminels peuvent accéder aux informations des utilisateurs et usurper leur identité.

La confidentialité des appels et des messages est également un sujet préoccupant dans les télécommunications. Les conversations privées peuvent être facilement interceptées, en particulier si le réseau utilisé n'est pas sécurisé. Les cybercriminels peuvent utiliser des techniques d'interception pour espionner les conversations, collecter des informations sensibles et les utiliser à des fins malveillantes.

Afin d'assurer une communication sécurisée, il est essentiel de mettre en place des mesures de sécurité robustes. Les fournisseurs d...